¿Qué es un ataque DDoS? ¿Cómo prevenir un ataque DDoS?

Que Es Un Ataque Ddos Como Prevenir Un Ataque Ddos

Los ataques DDoS y los ataques DoS ocurren universalmente en Internet, pero las definiciones son ambiguas y muchos internautas siempre descuidan su daño. Para proteger mejor la seguridad de su red, este artículo sobre Sitio web de MiniTool le presentará cómo prevenir un ataque DDoS y qué es un ataque DDoS.

¿Qué es un ataque DDoS?

En primer lugar, ¿qué es un ataque DDoS? El ataque DDoS es un ataque cibernético que está diseñado para influir en la disponibilidad de un sistema de destino, como un sitio web o una aplicación, para usuarios finales legítimos.

Como de costumbre, un atacante generará una gran cantidad de paquetes o solicitudes que eventualmente saturarán el sistema de destino. Un atacante utiliza múltiples fuentes comprometidas o controladas para generar un ataque DDoS.

El aumento repentino de mensajes, solicitudes de conexión o paquetes abruma la infraestructura del objetivo y hace que el sistema se ralentice o se bloquee.

Tipos de ataque DDoS

Los diferentes tipos de ataques DDoS se dirigen a diferentes componentes conectados a la red. Para comprender cómo funcionan los diferentes ataques DDoS, es necesario saber cómo se configuran las conexiones de red.

Las conexiones de red en Internet se componen de muchos componentes diferentes o 'capas'. Al igual que colocar los cimientos para construir una casa, cada paso del modelo tiene un propósito diferente.

Si bien casi todos los ataques DDoS implican inundar un dispositivo o red de destino con tráfico, los ataques se pueden dividir en tres categorías. Un atacante puede utilizar uno o más medios de ataque diferentes o puede reciclar múltiples medios de ataque dependiendo de las precauciones que tome el objetivo.

Ataques a la capa de aplicación

Este tipo de ataque a veces se denomina ataque DDoS de Capa 7, en referencia a la Capa 7 del modelo OSI, donde el objetivo es agotar el recurso de destino. El ataque apunta a la capa del servidor que genera páginas web y las transmite en respuesta a solicitudes HTTP.

Es computacionalmente barato ejecutar una solicitud HTTP en el lado del cliente, pero puede ser costoso para el servidor de destino responder porque el servidor generalmente debe cargar varios archivos y ejecutar consultas de base de datos para crear una página web.

HTTP Flood es un tipo de ataque de capa de aplicación, que es similar a presionar actualizar una y otra vez en un navegador web en una gran cantidad de computadoras diferentes al mismo tiempo: una avalancha de solicitudes HTTP que inundan el servidor y provocan una denegación de servicio. .

Ataques de protocolo

Los ataques de protocolo, también conocidos como ataques de agotamiento de estado, consumen en exceso los recursos del servidor o los recursos de los dispositivos de red, como firewalls y balanceadores de carga, lo que provoca interrupciones en el servicio.

Por ejemplo, las inundaciones SYN son ataques de protocolo. Es como un trabajador de la sala de suministros que recibe solicitudes de un mostrador en una tienda.

El trabajador recibe la solicitud, recoge el paquete, espera la confirmación y lo entrega en el mostrador. El personal estaba abrumado con tantas solicitudes de paquetes que no pudieron confirmarlos hasta que no pudieron manejar más, sin dejar a nadie para responder a las solicitudes.

Ataques volumétricos

Dichos ataques intentan crear congestión al consumir todo el ancho de banda disponible entre el objetivo y la Internet más grande. Un ataque utiliza algún tipo de ataque de amplificación u otros medios para generar grandes cantidades de tráfico, como solicitudes de botnet, para enviar grandes cantidades de datos al objetivo.

Las inundaciones UDP y las inundaciones ICMP son dos tipos de ataques volumétricos.

inundación UDP - Este ataque inunda la red de destino con paquetes de Protocolo de datagramas de usuario (UDP) y destruye puertos aleatorios en hosts remotos.

inundación ICMP - Este tipo de ataque DDoS también envía paquetes de inundación al recurso de destino a través de paquetes ICMP. Consiste en enviar una serie de paquetes sin esperar respuesta. Este ataque consume ancho de banda tanto de entrada como de salida, lo que provoca la ralentización general del sistema.

¿Cómo se detecta un ataque DDoS?

Los síntomas de un ataque DDoS son similares a los que puede encontrar en su computadora: acceso lento a los archivos del sitio web, incapacidad para acceder a los sitios web o incluso problemas con su conexión a Internet.

Si encuentra algunos problemas inesperados de latencia del sitio web, puede dudar si el culpable puede ser un ataque DDoS. Hay algunos indicadores que puede considerar para excluir su problema.

- Una afluencia repentina de solicitudes a un punto final o página específicos.

- Una avalancha de tráfico se origina en una sola IP o rango de direcciones IP.

- Se produce un pico repentino de tráfico a intervalos regulares o en marcos de tiempo inusuales.

- Problemas para acceder a su sitio web.

- Los archivos se cargan lentamente o no se cargan en absoluto.

- Servidores lentos o que no responden, incluidos avisos de error de 'demasiadas conexiones'.

¿Cómo prevenir un ataque DDoS?

Para mitigar los ataques DDoS, la clave es distinguir el tráfico de ataque del tráfico normal. El tráfico DDoS se presenta de muchas formas en la Internet moderna. Los diseños de tráfico pueden variar, desde ataques de fuente única no engañosos hasta ataques multidireccionales adaptativos complejos.

Es probable que los ataques DDoS multidireccionales, que utilizan múltiples ataques para acabar con el objetivo de diferentes maneras, distraigan la atención de los esfuerzos de mitigación en todos los niveles.

Si las medidas de mitigación descartan o restringen indiscriminadamente el tráfico, es probable que el tráfico normal se descarte junto con el tráfico de ataque, y el ataque puede modificarse para eludir las medidas de mitigación. Para superar el complejo método de destrucción, la solución en capas es la más efectiva.

Existen mejores prácticas para prevenir ataques DDoS y puede probarlas todas para protegerse contra ataques DDoS y minimizar su pérdida si aparece un ataque DDoS.

Método 1: crear una protección DDoS de varias capas

Los ataques DDoS son de muchos tipos diferentes y cada tipo tiene como objetivo una capa diferente (capa de red, capa de transporte, capa de sesión, capa de aplicación) o una combinación de capas. Por lo tanto, será mejor que cree un plan de respuesta DDoS que debe incluir los siguientes requisitos.

- Una lista de verificación de sistemas

- Un equipo de respuesta capacitado

- Procedimientos bien definidos de notificación y escalamiento.

- Una lista de contactos internos y externos que deben ser informados sobre el ataque.

- Un plan de comunicación para todas las demás partes interesadas, como clientes o proveedores.

Método 2: aplicar firewalls de aplicaciones web

El firewall de aplicaciones web (WAF) es una herramienta eficaz para ayudar a mitigar los ataques DDoS de capa 7. Una vez que WAF se implementa entre Internet y el sitio de origen, WAF puede actuar como un proxy inverso para proteger el servidor de destino de tipos específicos de tráfico malicioso.

Los ataques de capa 7 se pueden prevenir filtrando las solicitudes en función de un conjunto de reglas utilizadas para identificar las herramientas DDoS. Un valor clave de un WAF eficaz es la capacidad de implementar rápidamente reglas personalizadas en respuesta a los ataques.

Método 3: conozca los síntomas del ataque

Hemos introducido algunos indicadores que significan que está sufriendo los ataques DDoS como se indicó anteriormente. Puede verificar su problema en contraste con las condiciones anteriores y tomar medidas inmediatas para solucionarlo.

Método 4: Monitoreo Continuo del Tráfico de Red

El monitoreo continuo es una tecnología y un proceso que las organizaciones de TI pueden implementar para permitir la detección rápida de problemas de cumplimiento y riesgos de seguridad dentro de la infraestructura de TI. El monitoreo continuo del tráfico de red es una de las herramientas más importantes disponibles para las organizaciones de TI empresariales.

Puede proporcionar a las organizaciones de TI información y comentarios casi inmediatos sobre el rendimiento y las interacciones en la red, lo que ayuda a impulsar el rendimiento operativo, de seguridad y empresarial.

Método 5: limitar la transmisión en red

Limitar la cantidad de solicitudes que recibe un servidor en un período determinado también es una forma de protegerse contra los ataques de denegación de servicio.

¿Qué es la transmisión en red? En las redes informáticas, la transmisión se refiere a la transmisión de un paquete que será recibido por todos los dispositivos de la red. Limitar el reenvío de transmisiones es una forma efectiva de interrumpir un intento de DDoS de gran volumen.

Para hacer eso, su equipo de seguridad puede contrarrestar esta táctica limitando la transmisión de red entre dispositivos.

Si bien la limitación de velocidad puede ayudar a ralentizar el robo de contenido por parte de los rastreadores web y proteger contra ataques de fuerza bruta, la limitación de velocidad por sí sola puede no ser suficiente para combatir eficazmente los ataques DDoS sofisticados.

De esta forma, otros métodos deberían ser un complemento para potenciar tu escudo protector.

Método 6: tener una redundancia de servidor

La redundancia del servidor se refiere a la cantidad y la intensidad de los servidores de copia de seguridad, conmutación por error o redundantes en un entorno informático. Para habilitar la redundancia del servidor, se crea una réplica del servidor con la misma potencia informática, almacenamiento, aplicaciones y otros parámetros operativos.

En caso de falla, tiempo de inactividad o tráfico excesivo en el servidor primario, se puede implementar un servidor redundante para tomar el lugar del servidor primario o compartir su carga de tráfico.

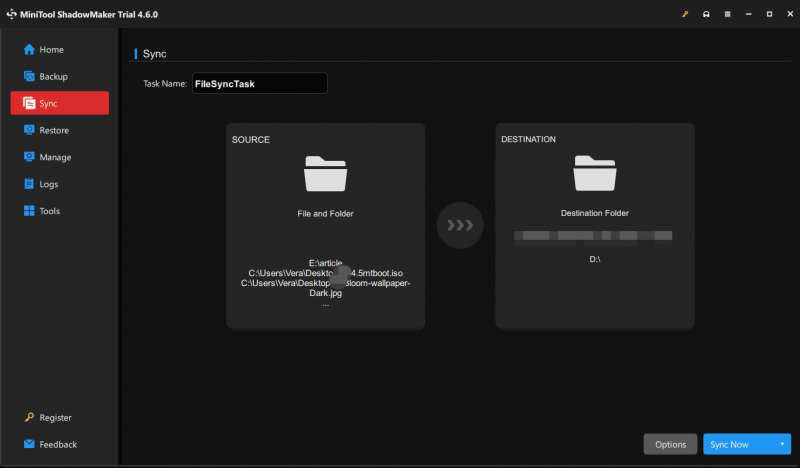

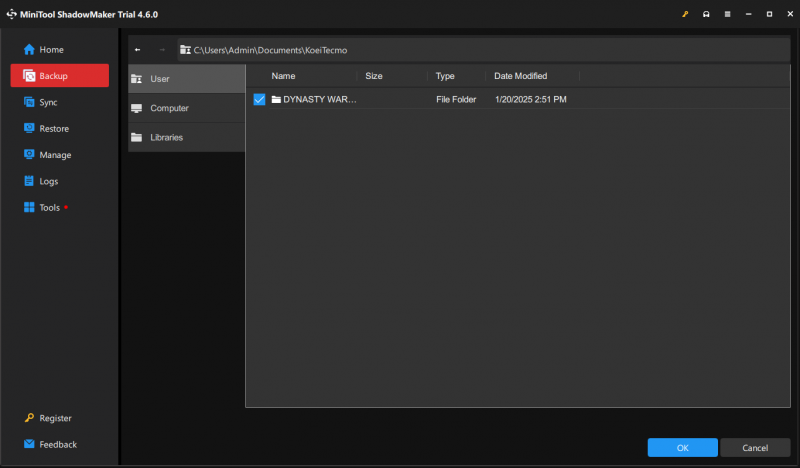

Método 7: usa una herramienta de copia de seguridad – MiniTool ShadowMaker

Si cree que es complicado realizar una redundancia de servidor y prefiere ahorrar más tiempo y espacio para sus datos o sistema importantes, se recomienda utilizar otro herramienta de copia de seguridad – MiniTool ShadowMaker: para hacer su copia de seguridad y evitar que la PC se apague y el sistema se bloquee.

En primer lugar, debe descargar e instalar el programa MiniTool ShadowMaker y luego obtendrá una versión de prueba gratuita.

Paso 1: abre MiniTool ShadowMaker y haz clic en mantener el juicio para entrar al programa.

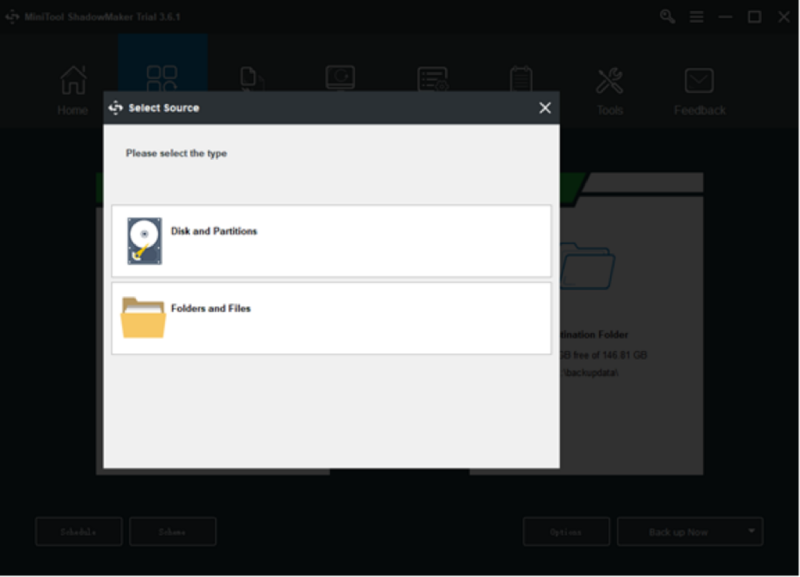

Paso 2: Cambiar a la Respaldo pestaña y haga clic en el Fuente sección.

Paso 3: Luego verá cuatro opciones para ser su contenido de copia de seguridad: sistema, disco, partición, carpeta y archivo. Elija su fuente de copia de seguridad y haga clic en OK para salvarlo

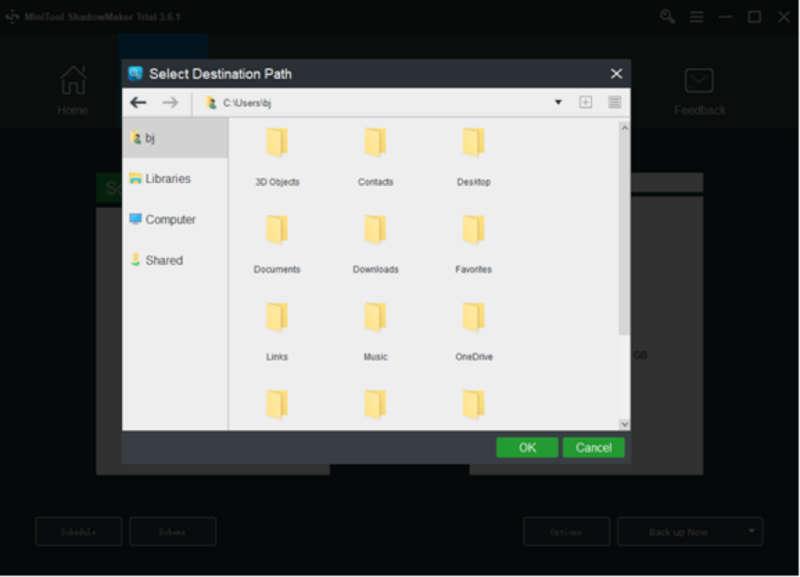

Paso 4: Ir a la Destino parte y cuatro opciones disponibles para elegir, incluida la Carpeta de la cuenta del administrador , bibliotecas , Computadora , y Compartido . Elija su ruta de destino y haga clic en OK para salvarlo

Consejo : Se recomienda hacer una copia de seguridad de sus datos en su disco externo para evitar fallas en la computadora o fallas en el arranque, etc.

Paso 5: Haga clic en el Copia ahora opción de iniciar el proceso inmediatamente o la Copia de seguridad más tarde opción para retrasar la copia de seguridad. La tarea de copia de seguridad retrasada está en el Administrar página.

Línea de fondo:

Para evitar un ataque DDoS, debe tener un conocimiento general del mismo y solucionarlo en función de sus características. Este artículo ha enumerado varias formas de enseñarle cómo prevenir un ataque DDoS y minimizar su pérdida si, lamentablemente, aparece el ataque. Espero que su problema se pueda resolver.

Si ha encontrado algún problema al usar MiniTool ShadowMaker, puede dejar un mensaje en la siguiente zona de comentarios y le responderemos lo antes posible. Si necesita ayuda para utilizar el software MiniTool, puede ponerse en contacto con nosotros a través de [correo electrónico protegido] .

Preguntas frecuentes sobre cómo prevenir ataques DDoS

¿Cuánto duran los ataques DDoS?La cantidad de actividad DDoS en 2021 fue mayor que en años anteriores. Sin embargo, hemos visto una afluencia de ataques ultracortos y, de hecho, el DDoS promedio dura menos de cuatro horas. Estos hallazgos son corroborados por Cloudflare, que descubrió que la mayoría de los ataques duran menos de una hora.

¿Puede alguien hacerte DDoS con tu IP?¿Puedes hacer DDoS a alguien con su IP? Sí, alguien puede hacerle DDoS con solo su dirección IP. Con su dirección IP, un pirata informático puede abrumar su dispositivo con tráfico fraudulento, lo que hace que su dispositivo se desconecte de Internet e incluso se apague por completo.

¿Puede un firewall detener un ataque DDoS?Los cortafuegos no pueden proteger contra ataques DDoS complejos; en realidad, actúan como puntos de entrada de DDoS. Los ataques pasan directamente a través de puertos de firewall abiertos que están destinados a permitir el acceso a usuarios legítimos.

¿El DDoS es permanente?Los ataques DOS transitorios de denegación de servicio ocurren cuando un perpetrador malintencionado elige evitar que los usuarios regulares se comuniquen con una máquina o red para el propósito previsto. El efecto puede ser temporal, o indefinido dependiendo de lo que quieran recuperar por su esfuerzo.

![[Soluciones rápidas] Dota 2 Lag, tartamudeo y bajo FPS en Windows 10 11](https://gov-civil-setubal.pt/img/news/90/quick-fixes-dota-2-lag-stuttering-and-low-fps-on-windows-10-11-1.png)

![Cómo usar la aplicación Fotos de Windows 10 para editar fotos y videos [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/02/how-use-windows-10-photos-app-edit-photos.png)

![¿Qué es el navegador seguro de AVG? ¿Cómo descargarlo/instalarlo/desinstalarlo? [Consejos sobre miniherramientas]](https://gov-civil-setubal.pt/img/news/3F/what-is-avg-secure-browser-how-to-download/install/uninstall-it-minitool-tips-1.png)