[Explicado] IA en ciberseguridad: pros y contras, casos de uso

Explained Ai In Cybersecurity Pros Cons Use Cases

La IA en la ciberseguridad ha sido un tema candente en los últimos años porque muchas tecnologías nuevas nacieron para convertirse en parte de la informática. Además, varios gigantes compiten por lanzar productos de IA competitivos, lo que genera algunas preocupaciones entre los usuarios. Ahora bien, este artículo sobre Miniherramienta Daré más información para analizar la situación.IA en ciberseguridad

¿Qué es la IA en ciberseguridad? Hoy en día, la IA se ha aplicado ampliamente en múltiples sectores y se ha convertido en la mano derecha de las personas a la hora de realizar algunas tareas básicas.

Con el rápido desarrollo, cada vez más profesionales han comenzado a preocuparse por la relación entre la IA y la ciberseguridad. Invierten más energía en el desarrollo de la ciberseguridad de la IA, como Copiloto de Microsoft por seguridad.

Sin embargo, al mismo tiempo surgen más preocupaciones. Según una nueva encuesta realizada por analistas de ciencia de datos y seguridad de TI, la mayoría de las empresas consideran que el modelo de IA es crucial para el éxito empresarial y en los últimos años se han producido violaciones de la IA. De esta forma, cada vez más líderes TI prefieren destinar más presupuestos a la inteligencia artificial en ciberseguridad.

La mayoría de las organizaciones reconocieron que uno de los mayores desafíos sería proteger la IA y expresaron su preocupación por las integraciones de IA de terceros. Al integrar la IA, los desarrolladores pueden aumentar la productividad, eliminar tareas repetitivas, acortar el tiempo de desarrollo y minimizar los errores.

Sin embargo, las oportunidades y los desafíos coexisten. Gran parte de los profesionales de la ciberseguridad coinciden en que los datos confidenciales de sus empresas son cada vez más vulnerables a las nuevas tecnologías de inteligencia artificial. Algunas víctimas, sin saberlo, expondrán datos confidenciales a otras personas a través de la IA.

Desde el nacimiento de la IA, la tasa de incidentes de exposición, pérdida, fuga y robo de datos ha aumentado, lo que ha estimulado a más empresas a implementar soluciones de protección de datos. Cuando más y más herramientas de IA ingresan al mercado, debemos ser más cautelosos sobre las posibles pérdida de datos riesgos de estas herramientas.

Si ha sufrido un problema de pérdida de datos, puede consultar esta publicación: Evite la pérdida de datos y recupérese de un evento de pérdida de datos inesperado .

IA en ciberseguridad: pros y contras

En la última parte, hemos aclarado algunas cuestiones que normalmente preocupan a la gente. Aquí te daremos más detalles sobre sus beneficios y desafíos.

Beneficios de la IA en la ciberseguridad

La inteligencia artificial desempeña un papel importante en todos los aspectos de nuestras vidas, incluida la protección contra las amenazas cibernéticas. Podemos utilizar la IA para la ciberseguridad con buenos resultados y mejorar la protección en todos los aspectos. Algunos de los beneficios de la IA para la seguridad incluyen los siguientes:

Detección y respuesta a amenazas más rápidas

Se sabe que la IA puede solicitar una gran cantidad de datos relacionados en función de las demandas de los usuarios y dar una respuesta rápida para analizar los datos para las siguientes instrucciones. Aprovechar este factor puede ayudar a los profesionales a conocer la red y las amenazas encontradas más rápidamente.

Al analizar los datos recopilados y las prácticas exitosas del pasado, las soluciones impulsadas por IA pueden identificar comportamientos anormales y detectar actividades maliciosas mucho más rápido que antes. Con la ayuda de la IA, la velocidad y la escala de detección y respuesta de Ataques ciberneticos se ampliará, mitigando el daño que puedan causar los atacantes.

Automatización de tareas repetitivas

Hay muchas tareas repetitivas que consumirán una gran cantidad de tiempo y recursos durante la recopilación, análisis y gestión de datos , y otros. Sin embargo, la IA puede automatizar muchos procesos de seguridad, ahorrando recursos humanos para centrar sus esfuerzos donde más se necesitan.

Precisión y eficiencia mejoradas

Dado que la IA tiene funciones muy competentes, tiene el potencial de descubrir vulnerabilidades ocultas en una fracción de tiempo. En comparación con las soluciones de seguridad tradicionales, las capacidades de seguridad impulsadas por la IA pueden reconocer patrones que son difíciles de detectar para el ojo humano, lo que mejora enormemente la precisión y la eficiencia.

Mayor conciencia situacional y toma de decisiones

La ciberseguridad a menudo conlleva una sobrecarga de datos con más información que sólo los profesionales de la seguridad son difíciles de manejar sin problemas. Esos momentos clave requieren una rápida recopilación y procesamiento de datos y conocimientos profundos para cada rastro de ciberataques.

De esta forma, la IA en ciberseguridad nace para facilitar las tareas, mejorando la conciencia situacional del personal de seguridad y su capacidad para tomar decisiones basadas en datos.

Mayor escalabilidad y ahorro de costos

Como mencionamos, muchas tareas de seguridad se repetirán y esas tareas tediosas desperdiciarán recursos y retrasarán las respuestas de detección. Además, la solución de seguridad tradicional tiene una escala limitada de detección y conocimiento.

Con la ayuda de la seguridad basada en IA, puede reducir los tiempos de respuesta a los incidentes de seguridad y reducir el costo de defenderse contra las amenazas cibernéticas. Al correlacionar diferentes puntos de datos, puede identificar actividades maliciosas y proteger su sistema de manera proactiva.

Las herramientas basadas en IA son escalables y flexibles para ofrecer protección adicional sin costos significativos de hardware o personal.

Desafíos de la IA en la ciberseguridad

Aunque la IA tiene muchas ventajas cuando se aplica en el sector de la ciberseguridad, algunos riesgos surgen sin cesar cuando se confía mucho en ella. Por ejemplo:

Preocupaciones por el sesgo y la equidad en la toma de decisiones

Algunos usuarios pueden ignorar este riesgo potencial, que es una toma de decisiones sesgada en los sistemas de IA. Es difícil hacer que la IA haga frente de manera rápida y flexible a situaciones variables, especialmente cuando la IA se enfrenta a conjuntos de datos que contienen información sesgada o algoritmos que carecen de la objetividad necesaria.

Es por eso que a veces puedes recibir falsos positivos en ciberseguridad o ser bloqueado por la protección de IA como actor malicioso. Es problemático de manejar para los usuarios, pero si lo administran adecuadamente profesionales, el bloqueo puede descartarse. Por lo tanto, los sistemas de seguridad impulsados por IA pueden liberar más recursos laborales pero elevar sus demandas al personal de alta tecnología.

Falta de interpretabilidad y transparencia

Los sistemas de seguridad impulsados por IA han diseñado algoritmos y patrones para ejecutar una serie de actividades de observación y respuesta. Durante el proceso, las tareas de toma de decisiones no siempre son transparentes, lo que lo deja vulnerable a posibles sesgos o manipulación.

Aparte de eso, la IA es difícil de interpretar. Los profesionales necesitan dedicar mucho tiempo a comprender e interpretar sus actividades y decisiones. Por eso el personal de seguridad no puede aprender fácilmente del modelo ni corregirlo.

Potencial de mal uso o abuso

Debido a la falta de objetividad, las soluciones de ciberseguridad basadas en IA no siempre pueden identificar con precisión cada amenaza o posible infracción, por lo que los usuarios aún enfrentan riesgos potenciales y daños mayores por ataques inadvertidos.

Además, los actores maliciosos pueden utilizar las potentes funciones de la IA para acceder a información confidencial o atacar la infraestructura. Frente a las herramientas de seguridad avanzadas respaldadas por IA, todavía necesitamos optimizar la concienciación sobre los ciberataques liderados por IA.

Casos de uso de IA en ciberseguridad

En esta parte, presentaremos algunos casos de uso de la IA en ciberseguridad. Al mismo tiempo, se presentará a modo de recordatorio su uso en la ciberdelincuencia.

Casos de uso 1: Detección y prevención de amenazas

La IA minimiza las oportunidades para los atacantes y limita el impacto potencial de una violación de la seguridad. Las funciones específicas son las siguientes:

- Detección de malware y phishing

- Análisis de registros de seguridad

- Puesto final de Seguridad

- Cifrado

- Etc.

Caso de uso 2: Análisis del comportamiento del usuario

La IA puede utilizar técnicas de aprendizaje automático para analizar el comportamiento de los usuarios y detectar con cautela desviaciones de la norma de forma continua. El análisis de comportamiento impulsado por IA mejora los procesos de búsqueda de amenazas, permitiendo la respuesta a amenazas y vulnerabilidades en evolución.

Caso de uso 3: Evaluación y gestión de vulnerabilidades

Las soluciones impulsadas por IA analizan las actividades de dispositivos, servidores y usuarios para detectar anomalías y ataques de día cero . Además, puede permitir una defensa en tiempo real contra amenazas de alto riesgo y reparar los agujeros en el propio escudo.

1. Minimizar el costo y los productores de crear malware que contenga nuevas vulnerabilidades de día cero.

2. Cree fácilmente anuncios originales, sofisticados y específicos. ataques de phishing .

3. Facilitar la recopilación y análisis de datos para ciberataques.

4. Genere nuevas herramientas de piratería y realice intrusiones fácilmente utilizando herramientas compatibles con IA.

5. Hacer que los ciberataques sean más fáciles y comunes porque incluso los usuarios no capacitados pueden utilizar las herramientas de IA.

¿Cómo mejorar la protección de datos en IA y ciberseguridad?

Después de leer el contenido anterior, es posible que haya entendido por qué dijimos que la tecnología de inteligencia artificial es un arma de doble filo. Entonces, ¿existe algún método que pueda proteger mejor sus datos al utilizar la IA en ciberseguridad?

Recomendamos la copia de seguridad de datos como último recurso para la seguridad de los datos. Windows tiene algunas herramientas integradas para archivos de respaldo pero se limitan a satisfacer las demandas de los usuarios, por lo que presentamos otro software de copia de seguridad gratuito para ti: MiniTool ShadowMaker.

MiniTool ShadowMaker se ha dedicado a copias de seguridad durante muchos años y desarrolla muchas funciones además de la copia de seguridad, como sincronización de datos, clonación de discos, restauración universal, etc. Puede realizar copias de seguridad de todo lo que necesita para una recuperación rápida y copia de seguridad del sistema está permitido a través de una solución de un solo clic.

Pruebe este software y habrá una versión de prueba gratuita de 30 días disponible para los usuarios. Se recomienda encarecidamente preparar un disco duro externo para almacenar su copia de seguridad e insertarlo en su dispositivo antes de iniciar el software.

Prueba de MiniTool ShadowMaker Haga clic para descargar 100% Limpio y seguro

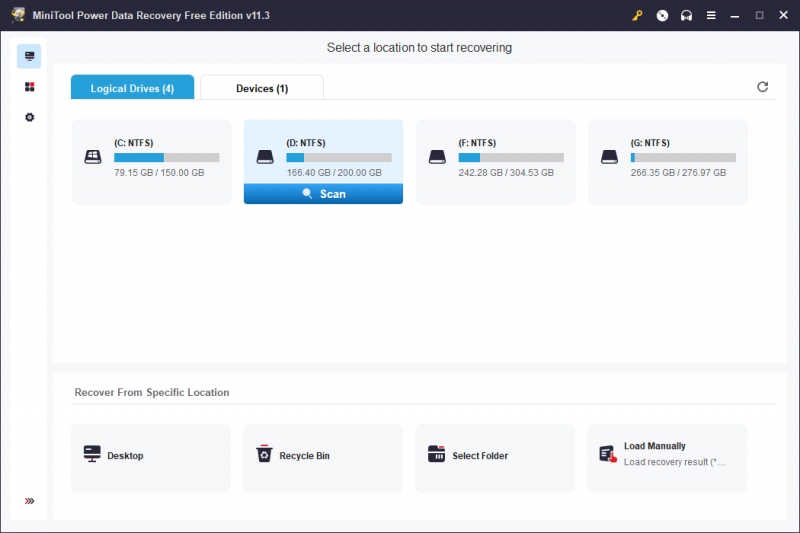

Paso 1: inicie el programa y haga clic Mantener la prueba .

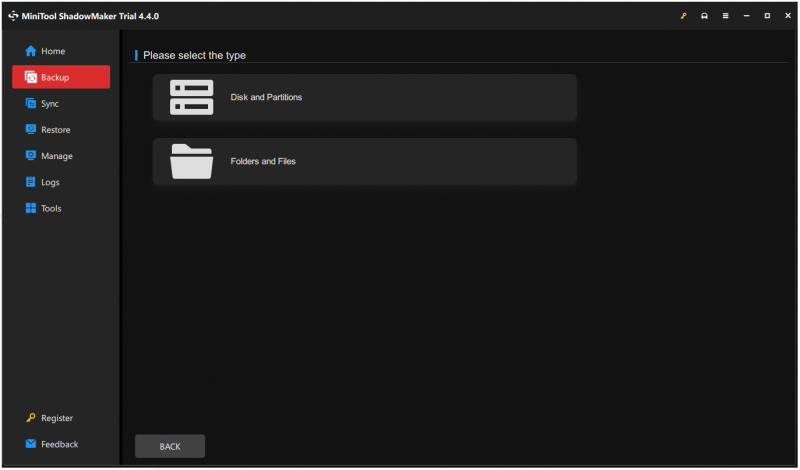

Paso 2: En el Respaldo pestaña, haga clic en FUENTE sección donde puede encontrar las particiones relacionadas con el sistema que se han seleccionado de forma predeterminada y, si desea realizar una copia de seguridad de otros elementos, puede elegir entre Disco y particiones y Carpetas y archivos .

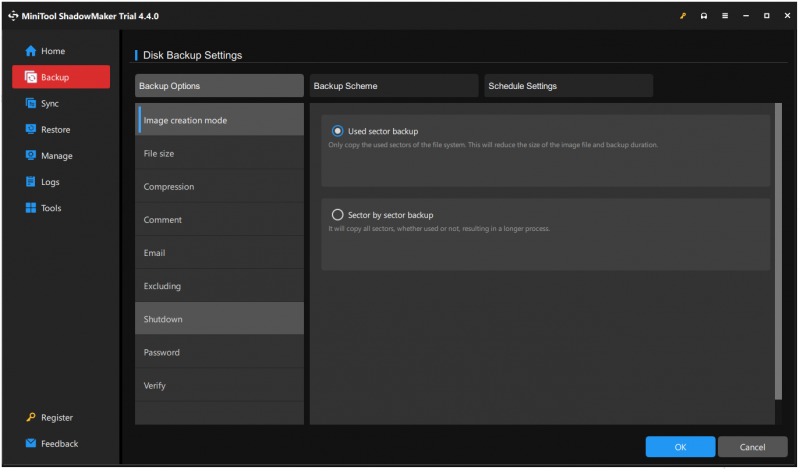

Paso 3: haga clic en DESTINO sección para elegir dónde almacenar la copia de seguridad. Si desea configurar los ajustes de copia de seguridad, puede hacer clic en el Opciones función para administrar sus programas y esquemas de respaldo. De lo contrario, puede configurar su modo de creación de imágenes, tamaño de archivo, compresión, protección con contraseña, etc.

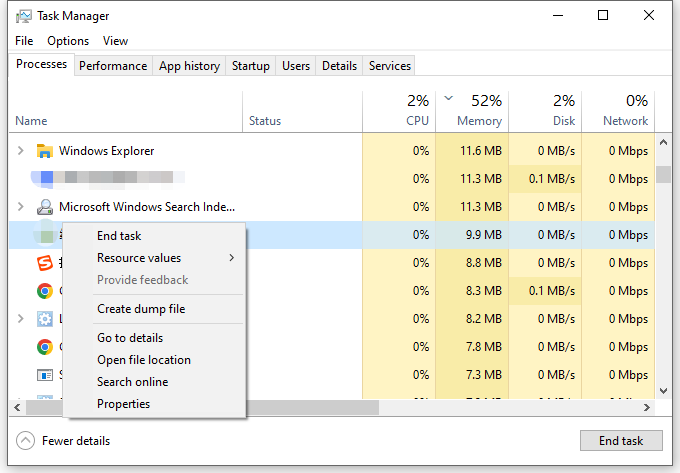

Paso 4: Cuando hagas todo bien, puedes hacer clic Copia ahora realizar inmediatamente la tarea o elegir Hacer copia de seguridad más tarde para iniciarlo más tarde. Las tareas pendientes se mostrarán en el Administrar pestaña.

Información reciente de IA en ciberseguridad

Es bien sabido que nació un atractivo software de IA: ChatGPT y que desencadenó una ola de IA en todo el mundo. Varios gigantes tecnológicos compiten para desarrollar y lanzar sus nuevos productos de IA y aplicarlos a herramientas y utilidades compatibles, como motores de búsqueda, paquetes de oficina y software PS.

Para crear una unidad completa e independiente, los desarrolladores actualizan su línea completa de productos, equipada con inteligencia artificial. Además, una actualización reciente de Windows señala que Microsoft hará que Copilot en Windows 11 sea más útil con nuevas capacidades y complementos.

Especialmente en el aspecto de seguridad, Microsoft Copilot for Security es el primer producto de seguridad que permite a los defensores moverse a la velocidad y escala de la IA. Cuenta con muchas características y funciones avanzadas a través de excelentes integraciones para lograr una mejora de seguridad integral.

- Informes de seguridad para investigaciones, incidentes, vulnerabilidades o amenazas en minutos y proporciona recomendaciones guiadas para la prevención y reparación de amenazas.

- Respuesta a accidentes para hacer frente a incidentes especiales y seguir la guía de solución personalizada según la experiencia.

- Gestión de la postura de seguridad para comprobar si su organización es vulnerable a los ciberataques y descubrir cualquier signo de infracción mediante la integración de recursos.

- Asistencia de seguridad para profesionales a través de capacidades integradas.

1. Microsoft Copilot para la seguridad en Microsoft Defender XDR

Permite a los equipos de seguridad conocer el ataque de inmediato y dar respuestas oportunas para evaluar y contener el ataque.

2. Microsoft Copilot para la seguridad en Intune

Security Copilot se puede utilizar para ver los atributos del dispositivo administrado y los datos de configuración.

3. Microsoft Copilot para la seguridad en Defender EASM

Puede generar información de Defender EASM sobre la superficie de ataque de una organización, lo que facilita la comprensión de su postura de seguridad y la mitigación de vulnerabilidades.

Línea de fondo:

Ahora bien, este artículo ha proporcionado mucha información sobre la IA en la ciberseguridad, incluidas sus ventajas y desafíos. Con el desarrollo de la IA, existen desafíos y beneficios y es necesario tener en cuenta algunos avisos.

Además, dado que los atacantes avanzados pueden utilizar la IA como un arma afilada, aún debemos mantener nuestra posición en la salvaguardia de la seguridad de las PC. De esta manera, la copia de seguridad de los datos puede ser una garantía cuando se produce una pérdida de datos debido a un ciberataque.

MiniTool ShadowMaker es un software de copia de seguridad confiable y vale la pena probarlo. Si tiene algún problema al utilizar este software, puede ponerse en contacto con nuestro equipo de soporte a través de [correo electrónico protegido] .

![Los 10 mejores programas anti-piratería para proteger su computadora [Consejos de MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/81/top-10-anti-hacking-software-protect-your-computer.png)

![Cómo desinstalar / reinstalar Firefox en Windows 10 o Mac [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/97/how-uninstall-reinstall-firefox-windows-10.png)

![Cómo deshabilitar la ventana emergente de volumen de Windows 10 [Actualización 2021] [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/16/how-disable-windows-10-volume-popup.png)

![¿Qué edad tiene mi computadora / laptop? ¡Obtenga la respuesta ahora! [Sugerencias de MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/37/how-old-is-my-computer-laptop.jpg)

![[¡Resuelto!] ¿Cómo cerrar sesión en Google en todos los dispositivos?](https://gov-civil-setubal.pt/img/news/92/how-sign-out-google-all-devices.jpg)

![Cómo corregir el error 'Msftconnecttest Redirect' en Windows 10 [Noticias de MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/52/how-fix-msftconnecttest-redirect-error-windows-10.jpg)

![Cómo dañar un archivo con los 3 principales corruptores de archivos gratuitos [Consejos de MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/91/how-corrupt-file-with-top-3-free-file-corrupters.png)

![Cómo recuperar archivos después de restablecer de fábrica un portátil [MiniTool Tips]](https://gov-civil-setubal.pt/img/blog/51/c-mo-recuperar-archivos-despu-s-de-restablecer-de-f-brica-un-port-til.jpg)

![¿Cómo reiniciar Windows 10 correctamente? (3 formas disponibles) [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/45/how-reboot-windows-10-properly.png)

![Cómo convertir un disco duro antiguo en una unidad USB externa [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/26/how-convert-an-old-hdd-external-usb-drive.jpg)